FAQ Générale Datacampus

- Général

- Qu'est-ce qu'un datacenter et pourquoi en ai-je besoin ?

Un datacenter est une installation utilisée pour héberger des systèmes informatiques et des composants associés, tels que des serveurs, du stockage et des équipements réseau. Les datacenters offrent une infrastructure sécurisée et fiable pour les entreprises, garantissant la continuité des activités, la sécurité des données et une meilleure gestion des ressources informatiques.

- Quels sont les avantages de l'hébergement en colocation ?

L’hébergement en colocation permet aux entreprises de louer de l’espace dans un datacenter pour héberger leurs propres serveurs. Les avantages incluent des coûts réduits, une sécurité renforcée, une infrastructure redondante et une connectivité réseau de haute qualité. De plus, les entreprises peuvent bénéficier de la maintenance et de la surveillance 24/7 des installations.

- Comment Datacampus assure-t-il la sécurité de mes données ?

Datacampus met en place des mesures de sécurité physique et numérique strictes, y compris des systèmes de surveillance 24/7, des contrôles d’accès biométriques, des pare-feu avancés et un chiffrement des données. Les installations sont également protégées contre les intrusions physiques et les cyberattaques.

- Qu'est-ce que le chiffrement des données et pourquoi est-il important ?

Le chiffrement des données consiste à convertir des informations en un code pour empêcher tout accès non autorisé. Il est crucial pour protéger les données sensibles contre les cybermenaces, assurer la confidentialité des informations et se conformer aux réglementations en matière de protection des données.

- Quelles sont les différences entre les serveurs dédiés et les serveurs mutualisés ?

Les serveurs dédiés sont des serveurs entièrement réservés à un seul client, offrant des ressources et des performances maximales. Les serveurs mutualisés hébergent plusieurs sites web sur un même serveur, partageant les ressources et réduisant les coûts. Les serveurs dédiés conviennent mieux aux grandes entreprises avec des besoins intensifs, tandis que les serveurs mutualisés sont idéaux pour les petites entreprises ou les sites web à faible trafic.

- Quels sont les avantages du refroidissement par immersion ?

Le refroidissement par immersion est une technologie qui immerge les équipements informatiques dans un liquide non conducteur pour dissiper la chaleur. Les avantages incluent une efficacité énergétique supérieure, une réduction des coûts de refroidissement, une densité de serveur accrue et une réduction des risques de surchauffe.

- Comment Datacampus gère-t-il les pics de trafic sur mon site ?

Datacampus utilise des technologies de mise à l’échelle automatique, des systèmes de répartition de charge et une infrastructure robuste pour gérer les pics de trafic. Cela garantit que les performances du site restent optimales même en période de forte affluence, offrant une expérience utilisateur fluide.

- Quels sont les SLA (Service Level Agreements) proposés par Datacampus ?

Les SLA de Datacampus garantissent des niveaux de service spécifiques, y compris des temps de disponibilité élevés, des temps de réponse rapides et des compensations en cas de non-respect des engagements. Ces accords assurent aux clients un service fiable et de haute qualité.

- Quel type de support technique est disponible ?

Datacampus offre un support technique 24/7 via plusieurs canaux, y compris l’email, les tickets et le téléphone. Les clients peuvent accéder à une assistance prioritaire en fonction de leur contrat SLA, avec des temps de réponse garantis et une aide pour la mise en service et la gestion des incidents.

- Comment puis-je migrer mes services existants vers Datacampus ?

Datacampus propose un service de migration complet, comprenant une évaluation préalable, une planification détaillée et une assistance technique pendant la migration. Le processus est conçu pour minimiser les interruptions et assurer une transition en douceur vers les infrastructures de Datacampus.

- Quelles technologies sont utilisées par Datacampus pour la gestion de ses datacenters ?

Datacampus utilise des technologies de pointe telles que la virtualisation, le refroidissement par immersion et la surveillance pro-active pour garantir une performance et une efficacité maximales de ses datacenters.

- Comment Datacampus réduit-il son empreinte carbone ?

Datacampus adopte des pratiques écologiques telles que l’utilisation de bâtiments à haute qualité environnementale, l’énergie renouvelable et des solutions de refroidissement efficaces pour minimiser l’empreinte carbone.

- Quels sont les engagements environnementaux de Datacampus ?

Datacampus s’engage à réduire son impact environnemental par l’optimisation énergétique de ses installations, l’utilisation de matériaux durables et des stratégies de gestion des déchets respectueuses de l’environnement.

- Quels services de sauvegarde propose Datacampus ?

Datacampus offre des services de sauvegarde régulière sur un ou deux datacenters, avec des options de restauration rapide pour garantir la sécurité des données.

- Qu'est-ce que la gestion de gestes de proximité ?

La gestion de gestes de proximité inclut des services tels que la maintenance physique de vos équipements, les interventions techniques sur site et l’assistance à la configuration, disponibles selon les termes de votre contrat.

- Comment Datacampus assure-t-il la haute disponibilité de mes services ?

Datacampus garantit une haute disponibilité grâce à des infrastructures redondantes, des groupes électrogènes de secours, et des SLA robustes avec un taux de disponibilité de 99,99%.

- Quels sont les avantages de l'hébergement en France ?

Héberger vos données en France assure une meilleure conformité aux réglementations locales, une latence réduite pour les utilisateurs européens, et un support client localisé.

- Espace Client Datacampus

- Comment ajouter de la RAM, CPU ou Stockage sur mon serveur Datacampus ?

Ce guide vous aidera à commander des ressources supplémentaires pour vos serveurs dédiés Datacampus. Suivez ces étapes simples pour augmenter la RAM, les cœurs CPU, le stockage NVMe, et plus encore.

1. Connexion à Votre Compte

1. Ouvrez votre navigateur web et accédez à l’espace client sur https://datacampus.ninja

2. Connectez-vous à votre compte en utilisant vos identifiants.2. Accéder à la Gestion de vos Services

1. Une fois connecté, dans le menu de gauche, sélectionnez « Mes services« .

2. Cliquez sur « Serveurs dédiés » pour voir la liste de vos serveurs disponibles.3. Sélectionner le Serveur à Modifier

1. Choisissez le serveur pour lequel vous souhaitez augmenter les ressources.

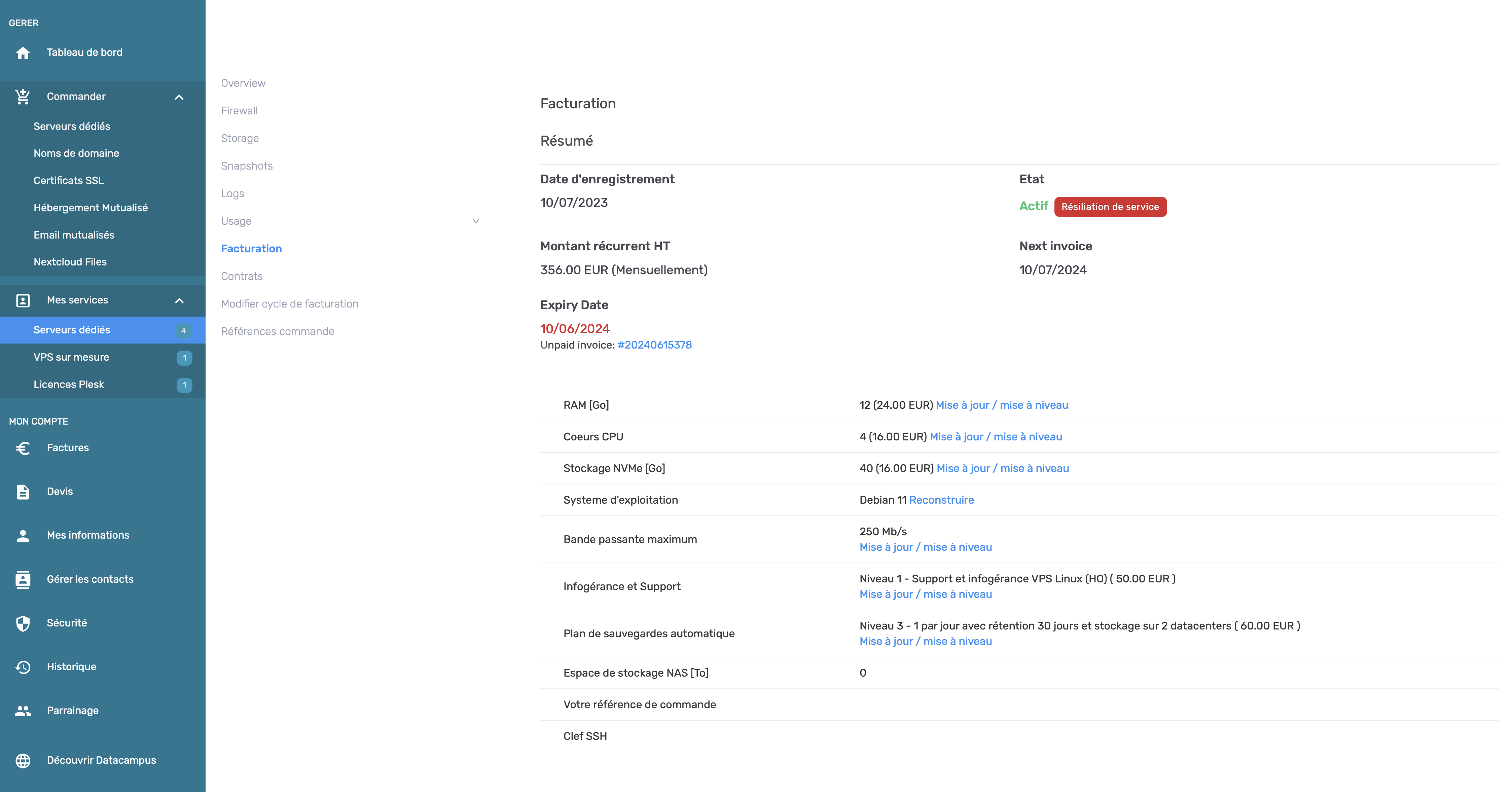

2. Cliquez sur le serveur pour accéder à ses détails et paramètres.4. Accéder à la Facturation et Aux Options de Mise à Niveau

1. Dans le menu de droite, cliquez sur « Facturation » pour voir le résumé de votre serveur.

2. Sous la section « Résumé« , vous trouverez les détails actuels de vos ressources.5. Commander des Ressources Supplémentaires

1. Pour chaque ressource (RAM, Cœurs CPU, Stockage NVMe, etc.), cliquez sur « Mise à jour / mise à niveau » à côté de la ressource que vous souhaitez augmenter.

6. Choisir et Confirmer les Options de Mise à Niveau

1. Une nouvelle page s’ouvrira avec les options disponibles pour la mise à niveau de la ressource sélectionnée.

2. Sélectionnez la quantité de ressources supplémentaires que vous souhaitez ajouter.

3. Confirmez votre choix et suivez les instructions pour finaliser la commande.7. Vérification et Paiement

1. Après avoir confirmé les mises à niveau souhaitées, vous serez dirigé vers une page de récapitulatif.

2. Vérifiez les détails de votre commande.

3. Procédez au paiement selon les options disponibles.8. Confirmation de la Commande

1. Une fois le paiement effectué, vous recevrez un email de confirmation de votre commande.

2. Les ressources supplémentaires seront ajoutées à votre serveur immédiatement, les modification RAM et CPU vont entrainer un rebooté du serveur (temps de coupure <= 1min).Support

Si vous rencontrez des problèmes ou avez des questions concernant la commande de ressources supplémentaires, n’hésitez pas à contacter le services commercial de Datacampus.

Notes

– Expiration et Facturation: Assurez-vous que votre paiement est à jour pour éviter toute interruption de service.

– Mises à Jour Régulières: Vérifiez régulièrement les besoins de votre serveur pour éviter les pénuries de ressources.En suivant ce guide, vous pourrez facilement gérer et augmenter les ressources de vos serveurs Datacampus pour répondre à vos besoins croissants.

- Comment ajouter des contacts sur mon compte Datacampus ?

Ce guide qui vous explique comment ajouter des contacts à votre compte Datacampus et comment régler les droits d’accès de ces contacts. Suivez les étapes ci-dessous pour gérer efficacement les contacts de votre compte.

Étape 1 : Accéder à la Section de Gestion des Contacts

- Connectez-vous à votre espace client sur Datacampus.

- Dans le menu latéral gauche, cliquez sur Gérer les contacts.

Étape 2 : Ajouter un Nouveau Contact

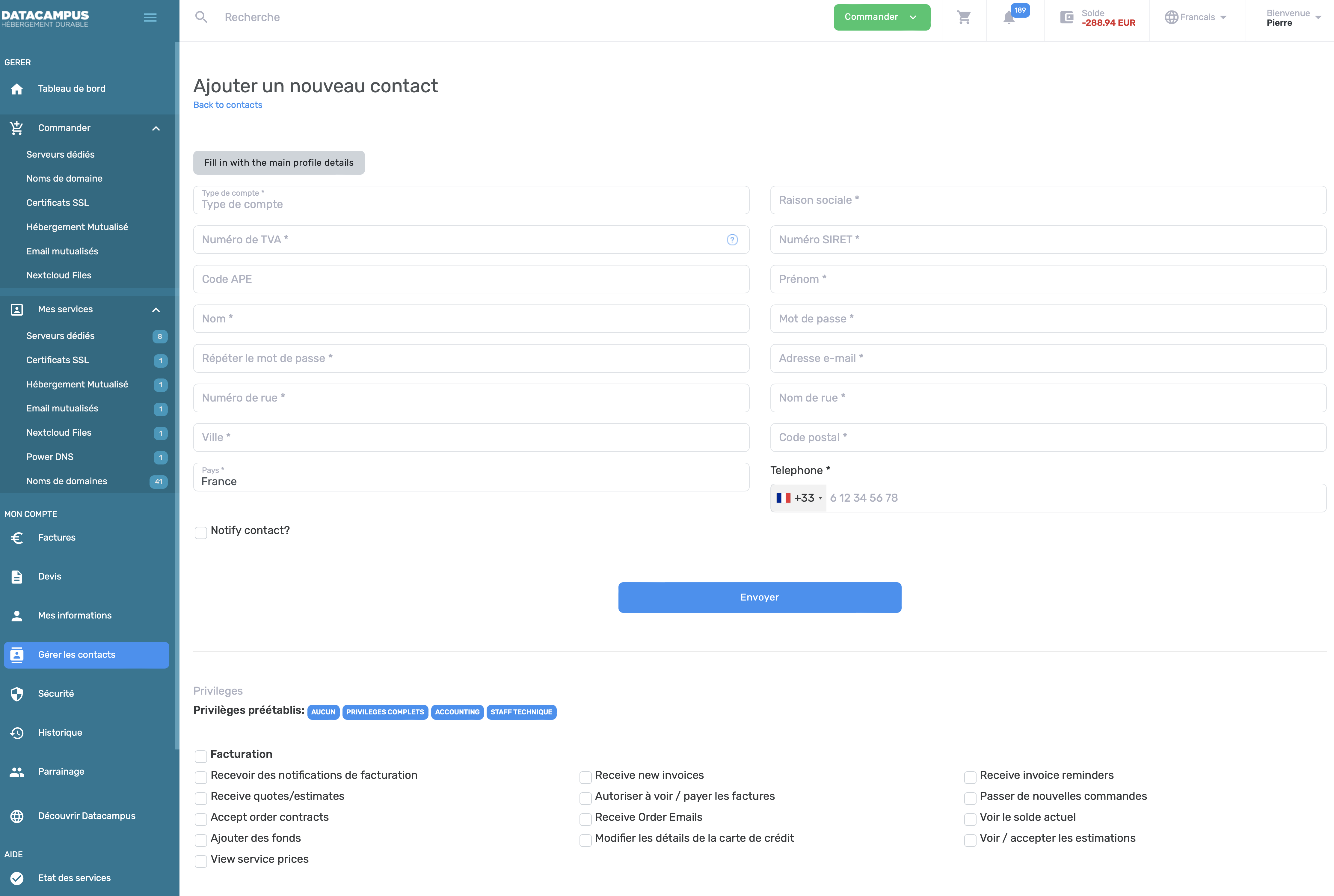

Cliquez sur le bouton Ajouter un nouveau contact en haut à droite de la page de gestion des contacts.

Remplissez les informations requises pour le nouveau contact dans le formulaire qui apparaît. Les champs obligatoires sont marqués d’un astérisque (*). Pour un contact individuel choisissez un type de compte ‘Particulier’.

Cochez la case Notify contact? si vous souhaitez notifier le contact de sa création.

Cliquez sur Envoyer pour ajouter le contact.

Étape 3 : Régler les Droits d’Accès

Une fois le contact ajouté, vous pouvez définir ses privilèges d’accès.

Sélectionnez le contact que vous venez d’ajouter dans la liste des contacts.

Vous verrez une section Privilèges prédéfinis avec plusieurs options :

- Aucun

- Privilèges complets

- Accounting

- Staff technique

Choisissez l’une de ces options si elle convient aux besoins du contact.

- Pour des réglages plus précis, cochez les cases correspondant aux privilèges que vous souhaitez accorder.

- Après avoir sélectionné les privilèges appropriés, cliquez sur Sauvegarder les changements pour enregistrer les modifications.

Étape 4 : Confirmation et Vérification

- Vérifiez que le nouveau contact apparaît dans la liste des contacts avec les privilèges appropriés.

- Assurez-vous que les privilèges permettent au contact d’accéder aux sections nécessaires sans compromettre la sécurité ou les données de votre compte.

En suivant ces étapes, vous pourrez ajouter des contacts à votre compte Datacampus et gérer leurs droits d’accès de manière efficace et sécurisée.

- Glossaire Datacampus

- Glossaire Hébergement Internet

1. Serveur : Un ordinateur ou une machine virtuelle dédiée à fournir des services (hébergement de site web, stockage de données, etc.) aux utilisateurs via un réseau.

2. VPS (Virtual Private Server) : Un serveur privé virtuel offrant des ressources dédiées (CPU, RAM, stockage) à un utilisateur, mais partagé physiquement avec d’autres utilisateurs. Chaque VPS est isolé des autres, garantissant sécurité et personnalisation.

3. Hébergement mutualisé : Un type d’hébergement où plusieurs sites web partagent les mêmes ressources d’un serveur. C’est une solution économique adaptée aux sites avec un trafic faible à modéré.

4. Vhost (Virtual Host) : Un mécanisme utilisé pour héberger plusieurs sites sur un même serveur en distinguant chaque site par son nom de domaine.

5. DNS (Domain Name System) : Un système qui traduit les noms de domaine lisibles par l’homme (comme www.example.com) en adresses IP que les ordinateurs utilisent pour localiser les serveurs sur Internet.

6. Bande passante : La quantité de données transférées entre le serveur et les utilisateurs sur une période donnée, généralement mesurée en mégabits par seconde (Mb/s) ou gigabits par seconde (Gb/s).

7. Datacenter : Un lieu physique où sont hébergés des serveurs, souvent équipé de systèmes de sécurité, de refroidissement et de surveillance 24/7 pour assurer la stabilité des services.

8. PRA (Plan de Reprise d’Activité) : Un ensemble de procédures visant à restaurer les services en cas de panne majeure. Il inclut souvent des sauvegardes redondantes et des mécanismes de récupération sur plusieurs datacenters.

9. SSD (Solid-State Drive) : Un type de dispositif de stockage utilisant de la mémoire flash, offrant de meilleures performances et une fiabilité supérieure par rapport aux disques durs classiques.

10. SSL (Secure Sockets Layer) : Un protocole de sécurité utilisé pour chiffrer les communications entre un utilisateur et un serveur. Il protège les données échangées sur un site web. Datacampus propose des certificats SSL comme le Positive SSL (DV) pour sécuriser les transactions en ligne.

11. CPU (Central Processing Unit) : Le processeur principal du serveur, responsable de l’exécution des tâches et des calculs. Un CPU plus puissant permet un traitement plus rapide des données.

12. RAM (Random Access Memory) : La mémoire vive d’un serveur, qui stocke temporairement les données en cours d’utilisation pour un accès rapide. Plus il y a de RAM, plus le serveur peut gérer de tâches simultanément.

13. Backup (Sauvegarde) : Une copie de sécurité des données du serveur qui permet de restaurer un site ou une application en cas de problème. Les solutions Datacampus incluent des options de sauvegardes sur un ou plusieurs datacenters.

14. Immersion Cooling : Une méthode de refroidissement des serveurs en les immergeant dans un liquide non conducteur, permettant une meilleure efficacité énergétique tout en réduisant la chaleur produite.

15. Domaine : Un nom unique qui identifie un site web sur Internet. Par exemple, www.example.com est un domaine. Datacampus offre des services de domain registration pour réserver des noms de domaine.

16. SSL Wildcard : Un certificat SSL permettant de sécuriser un domaine principal et tous ses sous-domaines avec un seul certificat.

17. TLD (Top-Level Domain) : Le suffixe d’un nom de domaine, comme .com, .fr, .org. Il représente la catégorie ou la zone géographique du site.

18. DDoS (Distributed Denial of Service) : Une attaque qui tente de rendre un serveur ou un réseau indisponible en le submergeant de requêtes. Datacampus inclut une protection DDoS always-on pour prévenir ce type d’attaque.

19. Email Hosting : Un service permettant d’héberger des comptes de messagerie associés à un domaine spécifique. Par exemple, un utilisateur peut créer des adresses email sous la forme contact@nomdedomaine.com. Les offres Datacampus incluent des solutions comme MX Domain 10G, MX Domain 20G, et MX Domain 50G.

20. NVMe (Non-Volatile Memory Express) : Un protocole d’accès aux données conçu pour les SSD, offrant des vitesses de lecture et d’écriture plus rapides que les interfaces traditionnelles comme SATA. Les serveurs Datacampus utilisent des disques NVMe pour des performances optimales.

21. Redondance : Un mécanisme qui consiste à dupliquer les systèmes et les données pour garantir leur disponibilité en cas de défaillance. Datacampus propose des solutions de redondance optionnelles pour ses services.

22. Densité serveur : Fait référence au nombre de clients partageant un même serveur physique. Par exemple, dans l’hébergement Mut Std 50 Go, la densité du serveur est de 100 clients.

23. Hyperviseur : Un logiciel qui permet de créer et de gérer des machines virtuelles (VPS). Datacampus utilise cette technologie pour fournir des serveurs privés virtuels (VPS) sur du matériel partagé.

24. Chroot (Change Root) : Une technique de sécurité utilisée dans l’administration des serveurs pour restreindre l’accès des utilisateurs à une partie spécifique du système de fichiers. Datacampus utilise un accès SSH chrooté pour sécuriser les connexions.

25. SLA (Service Level Agreement) : Un contrat de niveau de service qui définit les garanties de performance et de disponibilité des services fournis par Datacampus, y compris les temps de réponse pour le support technique, la disponibilité des serveurs, et les engagements de reprise d’activité.

26. Espace disque : L’espace de stockage disponible sur un serveur pour les fichiers, les bases de données et les autres contenus. Par exemple, l’offre Mut Pro 100 Go propose 100 Go de stockage sur disque SSD.

27. Cloud : Un modèle d’hébergement où les ressources informatiques (stockage, puissance de calcul, etc.) sont fournies via Internet, permettant une scalabilité flexible. Datacampus utilise cette approche pour ses VPS et autres services.

28. PHP Workers : Un terme utilisé pour désigner les processus qui exécutent des scripts PHP sur un serveur. Le nombre de PHP Workers détermine combien de scripts peuvent être exécutés simultanément, ce qui affecte les performances d’un site web dynamique. Par exemple, l’offre Mut Std 50 Go propose 20 PHP workers.

29. Monitoring proactif : Une fonctionnalité qui consiste à surveiller activement l’état des serveurs et des services pour identifier et résoudre les problèmes avant qu’ils n’affectent les utilisateurs. Datacampus propose cette surveillance 24/7 pour ses infrastructures.

30. Récupération de la chaleur fatale : Un système où la chaleur générée par les serveurs est récupérée et réutilisée, par exemple pour chauffer des locaux. Datacampus, grâce à son refroidissement par immersion, minimise la production de chaleur fatale pour réduire la consommation d’énergie.

31. PRA Immersion Cooling : Un système de refroidissement par immersion des serveurs qui réduit la chaleur produite par les équipements, augmentant l’efficacité énergétique et réduisant la consommation d’eau. Datacampus est pionnier dans cette technologie.

32. Énergie renouvelable : L’énergie produite à partir de sources renouvelables, comme l’hydroélectricité. Datacampus alimente ses datacenters avec 100% d’énergie renouvelable.

33. Migration de site : Le processus de déplacement des données d’un site web d’un serveur à un autre. Datacampus offre un service de migration pour faciliter le transfert vers ses infrastructures.

34. S/MIME (Secure/Multipurpose Internet Mail Extensions) : Un protocole utilisé pour sécuriser les emails en les chiffrant et en ajoutant une signature numérique pour assurer la confidentialité et l’authenticité des communications.

35. Aliases d’email : Des adresses email supplémentaires qui redirigent vers une boîte de réception principale. Par exemple, dans l’offre MX Domain 50G, 100 alias sont inclus pour faciliter la gestion des emails.

FAQ Hébergement Internet

- Certificats SSL

- Qu'est ce qu'un certificat SSL ?

SSL, qui signifie que Secure Sockets Layer, est un protocole Internet qui assure la sécurité sur Internet en établissant une liaison chiffrée entre un navigateur et un serveur Web. Toutes les données échangées entre le serveur Web et le navigateur sont chiffrées. Lorsqu’un client accède à un site Web sécurisé, le serveur partage la clé publique avec le client et envoie une copie du certificat SSL. Le client confirme qu’il fait confiance à l’émetteur du certificat SSL. À partir de ce moment, une connexion sécurisée protège l’intégrité des messages.

Pour implémenter une connexion SSL, vous avez besoin d’une clé de chiffrement fournie par une autorité de certification. Le serveur Web créera 2 clés: une clé publique et une clé privée. Le CSR est un document qui contient toutes vos coordonnées et informations. Selon le type de certificat SSL choisi, il impliquera différents niveaux de vérification. Une fois la connexion sécurisée établie, vous pouvez consulter votre certificat SSL en cliquant sur le cadenas et obtenir toutes les informations sur l’entreprise et son site Internet.

- Quels sont les différents types de validation SSL ?

Il existe trois niveaux différents de validation SSL: la validation de domaine (DV), la validation d’organisation (OV) et la validation étendue (EV).

Les différents niveaux de validation permettent d’évaluer la fiabilité de votre entreprise. DV ne fera que prouver que votre site est sécurisé, pas votre entreprise, car seul le site est approuvé. Pour une plus grande confiance des clients, OV est une démonstration de la validité de votre organisation et signale à vos clients que votre entreprise est digne de confiance. Cependant, la plus grande manifestation de la confiance des clients est EV.

Plus la validation est élevée, plus le certificat coûte cher, car plus de vérifications sont nécessaires.

Certificats SSL à validation étendue EV

Avec un certificat SSL EV, l’autorité de certification entreprend un processus complet de vérification de l’organisation. Les différentes étapes comprennent la vérification de l’existence juridique et physique de l’organisation, la vérification de la conformité de son identité avec les documents officiels, la vérification que l’organisation a les droits exclusifs d’utiliser le domaine spécifié dans le certificat et enfin la garantie que l’organisation a correctement autorisé la délivrance de le certificat.

L’émission prend généralement entre quatre et sept jours.

EV est recommandé pour les marques nationales et mondiales qui cherchent à augmenter leurs ventes, à rassurer les actionnaires de l’entreprise et à protéger leurs clients contre les attaques de phishing.

Certificats SSL de validation d’organisation OV

Avec un certificat SSL OV, une vérification de l’organisation est effectuée. Cela permet d’afficher certaines informations sur la société, augmentant ainsi la confiance entre les clients et l’organisation. l’autorité de certification vérifie également que le demandeur a le droit d’utiliser un nom de domaine spécifique.

La vérification est un processus en trois étapes pour les certificats OV. L’existence de votre entreprise est vérifiée, puis votre nom de domaine, suivi d’un appel téléphonique de vérification. L’émission se fait généralement dans les deux jours.

OV est recommandé pour les sites de commerce électronique et tous ceux qui cherchent à prouver la fiabilité de leur entreprise et de leur site Web.

Certificats SSL de validation de domaine DV

Le contrôle DV est de loin le moins complet. l’autorité de certification vérifiera le droit du demandeur à utiliser un nom de domaine spécifique, mais ne vérifiera aucune information sur l’identité de l’entreprise. Par conséquent, aucune information sur l’entreprise n’est affichée à l’exception des informations de chiffrement.

Le processus est rapide et simple.

DV est recommandé pour les commerçants indépendants ou les entreprises dont les clients connaissent et font confiance à leur site Web.

Vous hésitez ? Nous sommes la pour vous répondre! Contactez l’équipe commerciale.

- Pourquoi renouveler votre certificat SSL avant sa date d'expiration ?

Renouveler en avance vous permet de maintenir la sécurité de votre site et de vos applications. Les renouvellements avec Datacampus sont rapides, simples et sans risque. Cela vous évite le stress de dernière minute et vous permet d’anticiper votre renouvellement. Vous éviterez ainsi l’apparition des messages d’alertes, venant des navigateurs web, susceptibles de provoquer le départ des visiteurs de votre site et une dégradation de votre référencement.

Renouvelez aujourd’hui avec Datacampus et bénéficiez des avantages suivants :

- Pas d’interruption de service pour votre site ! Votre certificat sera émis avant la date d’échéance.

- L’espace client Datacampus : gérez facilement et rapidement toutes vos commandes et vos renouvellements de certificats SSL sur une seule et même plateforme.

- Des réémissions illimitées pendant toute la durée de vie du certificat.

- Des économies significatives grâces à nos offres multi-années.

- Pour tout renouvellement anticipé, un report du temps restant de validité de votre ancien certificat ainsi que des jours de validité supplémentaires ajoutés gratuitement.

Questions Fréquentes

Pourquoi aurais-je besoin de renouveler mon certificat alors qu’il n’expire pas avant longtemps ?

Renouveler un certificat en avance n’apporte que des avantages : il vous permet de maintenir la sécurité de vos applications, enlève le stress du renouvellement de dernière minute, et vous permet aussi de bénéficier de jours supplémentaires gratuits sans perdre la validité restante du certificat.

En renouvelant en avance, vais-je garder le temps restant de validité de mon certificat ?

Oui, la durée restante sera automatiquement reconduite sur la validité du certificat renouvelé.

Est-il possible de renouveler mon certificat même si je l’avais acheté avec un autre fournisseur / revendeur ?

Oui tout a fait, le renouvellement est possible.

Puis-je utiliser mon ancien CSR ?

Certains serveurs web comme Apache l’autoriseront, mais nous vous recommandons (pour des raisons de sécurité) de recréer un CSR pour chaque renouvellement.

Je ne veux pas renouveler mon certificat car je prévois de changer de serveur.

Nous vous recommandons fortement de renouveler votre certificat. Une fois la migration sur votre nouveau serveur effectuée, nous pouvons facilement réémettre le certificat sans coût supplémentaire (Cela nécessitera simplement de créer de nouveau un CSR sur votre nouveau serveur).

Est-ce-que les prix de renouvellement de certificat diffèrent de ceux d’achat ?

Non, cependant n’hésitez pas à contacter votre responsable de compte dédié afin d’obtenir une offre personnalisée.

- Quel est le processus de vérification pour un certificat ssl ?

Selon le type de certificat que vous souhaitez acheter, l’autorité de certification (également appelée CA) peut être amenée à effectuer des vérifications d’antécédents sur vous ou votre entreprise.

La procédure de vérification des certificats DV est assez rapide, votre certificat doit être livré dans l’heure qui suit car vous n’avez pas besoin de fournir d’informations spécifiques sur votre entreprise. Seul le domaine est vérifié. Pour cela 3 méthodes sont possibles : creation d’un enregistrement DNS, email de vérification aux coordonnées WHOIS ou dépôt d’un fichier a la racine du site internet.

La procédure de vérification des certificats OV et EV est beaucoup plus longue, étant donné que ces certificats ne fournissent pas seulement une connexion sécurisée entre vos serveurs et vos utilisateurs, mais garantissent également l’existence de votre activité

OV- prend jusqu’à 2-5 jours ouvrables et nécessite des contrôles de vérification:

- Preuve d’organisation – inscription au registre des sociétés (Vérification Infogreffe)

- Preuve du contrôle du domaine – enregistrement du domaine sur les enregistrements WHOIS (votre nom de domaine doit être clairement lié à l’organisation demandant le certificat)

- Appel de vérification – vous devez avoir un numéro de téléphone fonctionnel, enregistré sur un registre public tel que les pages jaunes.

EV- prend jusqu’à 3-7 jours ouvrables et nécessite des contrôles de vérification:

- Preuve d’organisation – inscription au registre des sociétés (Vérification Infogreffe) et vérification du status ‘actif’ de votre société.

- Preuve du domaine – enregistrement de domaine sur WHOIS (votre nom de domaine doit être clairement lié à l’organisation demandant le certificat et tous les détails doivent correspondre afin qu’ils ne puissent pas manquer, par exemple SAS, SARL, etc. s’il est dans le nom de l’organisation.

- Appel de vérification – vous devez avoir un numéro de téléphone de travail, enregistré sur un registre public tel que les pages jaunes. Votre adresse doit correspondre à l’adresse enregistrée au registre des sociétés. Il y aura un appel téléphonique de l’AC: d’abord au standard pour confirmer votre emploi, et le second au contact administratif de la commande pour le confirmer.

- Qu'est-ce qu'un certificat SSL Wildcard ?

Un certificat SSL Wildcard est une méthode pratique pour sécuriser un nombre illimité de sous-domaines en utilisant un seul certificat. La sécurité est obtenue en plaçant le caractère générique (*) comme préfixe du nom de domaine complet.

Par exemple, * .datacampus.fr sécurisera tout service de sous-domaine dans la même position que le (*): www.datacammpus.fr, blog.datacammpus.fr, mail.datacammpus.fr, etc. .

Un Wildcard offre une couverture illimitée sur tous vos sous-domaines. Peu importe que vous en ayez quelques ou des centaines. Vous pouvez continuer à ajouter des sous-domaines sans frais supplémentaires ni administration supplémentaire.

C’est aussi une solution incroyablement flexible pour votre sécurité Web. Plusieurs services peuvent être couverts par un seul certificat; tant que le service est au même niveau que le *. Cela signifie qu’un certificat sécurisera, par exemple, un e-mail, un service à distance et bien d’autres.

Et comme il ne s’agit que d’un seul certificat, vous n’avez qu’à passer par un seul processus de vérification, ce qui en fait l’un des certificats les plus pratiques et les plus faciles à gérer du marché.

Il convient de noter que les certificats Wildcard gérant plusieurs sous-domaines, ils peuvent être moins sûrs que d’autres alternatives. Il n’est pas recommandé d’en utiliser un comme solution de certificat principale.

- Qu'est ce qu'un fichier CSR ?

Un fichier CSR (Certificate Signing Request) est un fichier texte qui contient une demande de création de certificat SSL (Secure Sockets Layer). Il est généré sur le serveur qui a besoin d’un certificat SSL et est envoyé à une autorité de certification (CA) pour obtenir un certificat SSL signé.

Le fichier CSR contient des informations sur l’entité qui demande le certificat, comme le nom de l’organisation, le nom de domaine et l’adresse e-mail de contact. Il contient également une clé publique qui sera utilisée pour chiffrer le trafic entre le serveur et les clients qui se connectent à celui-ci.

Pour créer un fichier CSR, vous devez utiliser une commande de génération de CSR sur votre serveur, en spécifiant les informations requises. Vous pouvez ensuite envoyer ce fichier à une CA, qui utilisera ces informations pour émettre un certificat SSL signé pour votre serveur.

- Qu'est ce que la garantie financière d'un certificat SSL?

La garantie financière d’un certificat SSL sert à protéger un utilisateur final. Si l’autorité de certification venait à émettre un certificat à un site frauduleux et qu’un utilisateur subisse une perte financière du fait de la confiance qu’il place en ce certificat frauduleux, alors la garantie le couvrirait. La confiance de l’utilisateur a été trompée en pensant avoir à faire à une entité authentifiée. Il y a donc une assurance pour le rembourser à hauteur de la garantie en cas de responsabilité de l’autorité de certification.

- Comment résoudre le problème "Cette page contient des éléments non sécurisés "?

Cela signifie que certains éléments de votre site sécurisé (https: //) sont des sources provenant d’une source non sécurisée. Il peut s’agir d’images, d’iframes, de flash, etc. hébergés en dehors du site sécurisé.

Une solution possible consiste à saisir https: // dans toutes les URL des éventuelles images incriminées, iframes, flash, etc.

Par exemple. <img src = ”https://www.datacampus.fr/image1.png”

Ce n'est pas recommandé pour un grand site, car cela ajoute un traitement supplémentaire lorsque le navigateur de votre visiteur charge des images SSL à partir d'un site non sécurisé. Cela peut même ne pas fonctionner si l'image est en cours de chargement à partir d'un site qui n'a pas SSL.

Une deuxième solution possible consiste à remplacer les URL par https: // vous les remplacez par // pour les pages Web non sécurisées.

Par exemple. <img src = ”//www.datacampus.fr/image2.png”

S'ils sont sur le même domaine, accédez-y relativement

Par exemple.

De cette façon, le navigateur comprendra qu’il doit charger l’image en toute sécurité si la page est chargée en toute sécurité. Et il chargera également l’image correctement si la page est chargée de manière non sécurisée. L’image devra toujours être disponible sur un autre serveur sécurisé.

Cela devrait supprimer le « Voulez-vous afficher les éléments non sécurisés? » message.

- Comment résoudre l'erreur de nom de certificat ?

Ce message d’erreur avertit les clients, car cela pourrait signifier que les hameçonneurs tentent de faire passer un site Web malveillant comme votre site légitime.

Cela se produit si le nom de domaine dans le certificat SSL ne correspond pas à l’adresse dans la barre d’adresse du navigateur.

Par exemple, si le certificat est destiné à www.datacampus.fr, mais qu’un utilisateur accède au site en utilisant https://datacampus.fr (sans le www.), Il obtiendra l’erreur de non-correspondance de noms.

En tant qu’administrateur Web, vous pouvez transférer tous les visiteurs vers le www. l’adresse de https: // one et acheter un certificat SSL avec le www. adresse comme nom de domaine.

Cependant, la meilleure solution est un certificat SAN. Cela vous permet d’obtenir https://datacampus.fr un certificat mais également de fournir un SAN pour www.datacampus.fr afin que les deux soient sécurisés avec le même certificat.

Accédez-vous à un serveur en utilisant un nom interne? Si le certificat ne contient que le nom public, il peut provoquer l’erreur de non-correspondance de nom. Encore une fois, un certificat SAN ou UC résoudra votre problème en incluant les deux noms sur le certificat.

- Qu'est ce que RSA, DSA et ECC ?

QU’EST-CE QUE RSA?

Inventé par Ron Rivest, Adi Shamir et Leonard Adleman en 1977, RSA est un algorithme de cryptographie à clé publique. RSA fonctionne sur la base d’une clé publique et privée.Votre clé publique est utilisée pour crypter les données avant de les envoyer au serveur sur lequel se trouve le certificat. Chaque internaute tentant de se connecter au site reçoit la clé publique. La clé privée, générée avec la CSR, est utilisée pour déchiffrer les données chiffrées par la clé publique. Personne ne devrait avoir accès à votre clé privée – votre sécurité SSL en dépend.

1024 bits était la norme pour les longueurs de clé, mais SYMANTEC a exigé que tous ses clients passent à des certificats avec des longueurs de clé RSA 2048 bits à la fin de 2014. Contactez-nous pour en savoir plus sur cette mise à niveau.

QU’EST-CE QUE DSA?

L’algorithme de signature numérique, ou DSA, utilise un algorithme différent pour signer et chiffrer RSA, tout en offrant le même niveau de sécurité. Il a été proposé en 1991 par le National Institute of Standards and Technology (NIST) et adopté par la Federal Information Processing Standard (FIPS) en 1993. Depuis, il a fait l’objet de quatre révisions.

Un certificat DSA facilite le respect des normes gouvernementales, car il est approuvé par les agences fédérales, y compris le passage imminent à des longueurs de clé de 2 048 bits. Vous pouvez même exécuter RSA et DSA simultanément pour améliorer encore votre sécurité. Les serveurs Apache, par exemple, peuvent exécuter des certificats RSA et DSA simultanément sur un seul serveur Web. Cela profitera aux entreprises qui cherchent à maximiser la portée de leur écosystème pour leur correspondance commerciale.

QU’EST-CE QUE ECC?

ECC est la dernière méthode de cryptage. Il signifie Elliptic Curve Cryptography et promet une sécurité renforcée, des performances accrues et des longueurs de clés plus courtes. Cela le rend idéal pour le monde de plus en plus mobile.

Juste pour comparaison: la clé ECC 256 bits équivaut à la même sécurité que la clé RSA 3 072 bits.

Les longueurs de clé plus courtes nécessitent moins de puissance de calcul, ce qui signifie des connexions plus rapides et sécurisées avec des téléphones intelligents et des tablettes en déplacement. De plus, bien qu’elles soient nouvelles, les racines ECC de Symantec sont en place depuis plus de 5 ans, donc votre certificat ECC fonctionnera dans tout votre écosystème. Encore une fois, ECC est certifié FIPS, comme DSA, et approuvé par la National Security Agency

- Qu'est ce que SHA-1 et SHA-2 ?

Qu’est-ce que SHA?

SHA, ou Secure Hash Algorithm, est un algorithme de hachage utilisé dans les connexions sécurisées pour prouver l’intégrité et l’authenticité d’un message au destinataire. L’algorithme SHA est l’algorithme de hachage par défaut défini dans les certificats SSL.

Qu’est-ce que SHA-1?

SHA-1 est un algorithme produisant une empreinte digitale de 160 bits lorsqu’il est utilisé sur un message.

C’était la norme jusqu’à présent pour les connexions sécurisées. Cependant SHA-1 a été adopté en 1995, il y a longtemps dans les années Internet. Pensez à l’ordinateur que vous utilisiez en 1995! Les énormes progrès technologiques et les développements de la cryptographie depuis lors exercent une pression sur SHA-1, et il s’est avéré peu fiable.

Ses jours sont comptés et l’industrie SSL migre vers SHA-2. À partir du 1er janvier 2017, les certificats SSL utilisant SHA-1 ne seront plus reconnus par les navigateurs Web et les systèmes d’exploitation, les rendant inutiles. La plupart des principaux navigateurs (Chrome, Safari, Mozilla, Opera) ont exprimé leur soutien a ce changement.

Qu’est-ce que SHA-2?

SHA-2 est un ensemble de fonctions de hachage, notamment SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 et SHA-512/256.

La fonction de hachage la plus couramment utilisée est SHA-256. Donc, d’une manière générale, SHA-2 = SHA-256.Il fonctionne de la même manière que SHA-1, mais produit une empreinte plus longue lorsqu’il est utilisé sur un message. Passer de SHA-1 à SHA-2 augmentera la sécurité et la sûreté en ligne.

Mais ce n’est pas mauvais du tout, et pas de panique.

Le dur labeur requis pour passer de SHA-1 à SHA-2 a déjà été pris en charge. SHA-2 est largement pris en charge par la plupart des navigateurs, clients de messagerie et appareils mobiles, ce qui rend la transition relativement sans tracas.

Qu’est-ce que cela signifie pour mon certificat SSL?

L’algorithme SHA-1 est défini par défaut dans votre certificat SSL au moment de l’achat, sauf indication contraire. Dans tous les cas, votre certificat SSL doit utiliser SHA-2 à partir du 1er janvier 2017, et toutes les autorités de certification s’assurent actuellement que vous pouvez désormais acheter des certificats SHA-2. Si vous avez choisi d’être conforme PCI, notez que SHA-2 est un élément requis par l’autorité en charge de cette norme (Payment Card Industry Security Standards Council).

Vous avez trois options principales selon votre situation:

Si votre certificat expire avant le 1er janvier 2016: vous pouvez toujours obtenir un certificat SHA-1, mais sa période de validité ne peut pas aller après le 1er janvier 2017.

Si votre certificat expire entre le 1er janvier 2016 et le 1er janvier 2017: vous n’aurez pas d’autre choix que de commander un certificat SHA-2, mais votre certificat SHA-1 reste valable jusqu’au 31 décembre 2016.

Si votre certificat SSL expire après le 1er janvier 2017: après cette date, les systèmes d’exploitation Microsoft cesseront de faire confiance à votre certificat SSL et les navigateurs Web feront de même. Tout utilisateur essayant de se connecter à votre serveur recevra le message d’avertissement suivant:L’algorithme SHA-2 n’entraîne aucun coût supplémentaire.

Y a-t-il des problèmes de compatibilité?

SHA-2 présente certains problèmes de compatibilité avec Windows XP Service Pack 2 et les versions précédentes. Avant de passer à SHA-2, assurez-vous que votre organisation et votre réseau sont entièrement compatibles avec SHA-2: vérifiez que toutes vos plateformes, navigateurs Web et systèmes d’exploitation sont à jour.

Bien que certains problèmes de compatibilité de navigateur existent, ils ne s’appliquent qu’aux très anciens navigateurs qui ne sont pas sûrs pour la navigation sur Internet.

- Qu'est ce que les signatures electroniques RGS

AUTHENTIFIEZ-VOUS SUR LES PLATEFORMES PUBLIQUES

Les signatures électroniques RGS se présentent sous forme de clé USB, et ont trois fonctions :

1 . Authentifier l’auteur du contenu d’un document

Tout document signé électroniquement possède la même valeur légale qu’un document signé à la main.

Le certificat de signature électronique RGS garantit donc également aux destinataires du document que son contenu n’a pas été altéré depuis sa signature.Vous pouvez également signer vos e-mails (message S/MIME) pour prouver que vous en êtes l’auteur. Si le destinataire de votre e-mail possède également un certificat de signature électronique, vous serez alors en mesure de crypter vos e-mails échangés avec ce dernier pour un maximum de confidentialité.

2. Afficher la date et l’heure à laquelle un document a été signé

Il s’agit de la fonction horodatage : la signature électronique laisse dans son empreinte la date et l’heure exacte à laquelle le document a été signé.

Non seulement le document a une vraie valeur juridique, mais il garantit en plus que ce dernier existait bien à la date et l’heure précise à laquelle il a été signé.

3. Se connecter aux plateformes publiques des administrations Françaises

La plupart des administrations Françaises exigent une authentification par signature électronique sur leurs plateformes publiques. Un certificat de Signature Électronique RGS vous garantit l’accès à l’ensemble de ces plateformes, sans restriction.

Bien qu’il s’agisse de plateformes Françaises, et donc liées au territoire Français, certaines d’entre elles sont également utilisées à l’étranger, notamment pour répondre à des appels d’offres internationaux (construction de bâtiment, par exemple).Selon les plateformes, un niveau d’authentification plus ou moins fort est exigé. Chez Datacampus vous pouvez choisir, pour le même prix, l’un des trois niveaux d’autentification existants pour votre signature électronique :

Signature RGS * (une étoile)

Signature RGS ** (deux étoiles)

Signature RGS *** (trois étoiles)

Il s’agit du premier niveau d’authentification. Une fois votre dossier reçu et validé, une clé usb vous est envoyée par la poste, et vous permettra de signer des documents et vous authentifier sur les plateformes publiques. Ces signatures RGS nécessitent la remise en mains propres de la clé usb qui vous servira à signer et vous authentifier. Il s’agit du niveau maximum d’authentification. La clé usb servant à signer et vous authentifier doit être remise en mains propres. Tous les documents à fournir pour son obtention doivent être signés à la main et envoyés par la poste. Ils feront l’objet d’une vérification rigoureuse. Caractéristiques

- Support : Clé USB cryptographique.

- Algorithme de signature : SHA 256

- Longueur de clé : 2048 bits

- Délai de fabrication : 48h après réception des documents

- Systèmes d’Exploitation : Microsoft, Mac, Linux

- Usage : Signature, horodatage, authentification

- Standards technologiques : RFC 3161, OCSP, PKCS#7, PDF ISO 32 000)

- Format des documents pris en charge : PDF (conversion automatique), signature des e-mails

Attention : La clé USB qui contient la signature électronique est personnelle, et doit être uniquement utilisé sur l’ordinateur de son propriétaire.

Quelques exemples de plateformes nécessitant un certificat de Signature Électronique (liste non-exhaustive) :

- Place / PMI

- AWS

- e-megalis

- Xmarchés Dept 08/51/10/52

- e-bourgogne

- Edi-tender

- Achat public

- Adesuim

- Omnikles

- Klekoon

- SIS France

- Bravo

- Dematis

- iXarm

- Modula / Matamore

- DematerNet

- Marco-web

- Marché sécurisé / Interbat

- Sopra

- Marché Public

- Synapse

- Marché Demat.com

Datacampus propose à la fois des certificats SSL et des certificats de Signature électronique qui respectent les standards recommandés par le gouvernement Français et l’Union européenne.

Pour obtenir plus d’informations sur les Certificats RGS contactez l’équipe commerciale en ligne ou par email sur sales@datacampus.fr

- Lexique SSL

SSL – Secure Sockets Layer

SSL est l’abréviation de Secure Sockets Layer. Le protocole SSL a été développé par Netscape et est supporté par tous les navigateurs web populaires comme Internet Explorer, Netscape, AOL and Opera. Pour que le SSL fonctionne, un certificat SSL émis par la Certification Authority doit être installé sur le serveur web, le SSL peut alors être utilisé pour crypter les données transmises entre le navigateur et le serveur (et vice versa).

Les navigateurs indiquent qu’une session est sécurisée en changeant le http en https et en affichant un cadenas doré. Les visiteurs peuvent cliquer sur le cadenas pour voir le certificat SSL.

TLS – Transport Layer Security

TLS est l’abréviation de Transport Layer Security. Le protocole TLS est conçu pour un jour remplacer le protocole SSL.

HTTPS – Hypertext Transfer Protocol Secure

Les navigateurs peuvent se connecter aux serveurs web via http et via https. Se connecter avec https implique que vous entriez https:// avant le nom de domaine ou l’URL et, si le serveur dispose d’un certificat SSL, la connexion sera alors sécurisée et cryptée.

DV – Domain Validation

Un certificat SSL qui valide le nom de domaine, plutôt que l’entreprise à qui appartient le domaine. Cela se fait simplement en envoyant un email automatique à une adresse email qui est enregistrée sur les détails WHOIS d’un site ou à une adresse email générique autorisée.

OV – Organization Validation

Un certificat de validation d’organisation (OV) est établi lorsqu’une entreprise est validée, et non uniquement le nom de domaine. La Certificate Authority (CA) effectue une vérification sur l’entreprise pour s’assurer qu’il s’agit bien d’une entreprise opérant légalement.

EV – Extended Validation

Les certificats à validation étendue (EV) offrent les plus standards de l’industrie en terme d’authentification et fournissent le meilleur niveau de confiance disponible. Lorsqu’un visiteur visite un site internet sécurisé avec un certificat SSL EV, la barre d’adresse devient verte dans les navigateurs de haute sécurité et un champ spécial apparait avec le nom du propriétaire légitime du site internet ainsi que le nom du forunisseur ayant émis le certificat SSL. Des vérifications plus soigneuses et plus strictes sont effectuées par la CA (Certificate Authority) avant l’émission d’un certificat SSL EV.

SSL à 256 Bits

Le SSL à 256 Bits est aussi connu comme un SSL à niveau de sécurité élevé. Les 256 bits indiquent à l’utilisateur que la clé de cryptage utilisée pour crypter les données qui transitent entre le navigateur et le serveur fait 256 bits. Une clé de 256 bits étant significative, elle est techniquement impossible à craquer, c’est pourquoi il s’agit d’un SSL à haut niveau de sécurité.

CSR – Certificate Signing Request

CSR est l’abréviation de Certificate Signing Request. Lorsque vous faites une demande pour obtenir un certificat SSL, la première étape est de créer un CSR sur votre serveur. Cela implique de donner à votre serveur certains détails à propos de votre organisation ; il va alors produire un fichier CSR. Ce fichier sera nécessaire lorsque vous ferez la demande de certificat SSL.

Clé SSL / Clé privée

La clé SSL, aussi appelée clé privée, est la clé secrète associée à votre certificat SSL. Elle doit demeurer en toute sécurité sur votre serveur. Lorsque vous créez un CSR, votre serveur créera également une clé SSL. Lorsque votre certificat SSL a été émis, vous aurez besoin d’installer le certificat SSL sur votre serveur – ce qui associe de manière effective le certificat SSL à la clé SSL. Comme la clé SSL n’est utilisée que par le serveur, il s’agit d’un moyen de prouver que le serveur peut utiliser le certificat en toute légalité.

Si vous n’avez pas ou si vous avez perdu la clé SSL ou le certificat SSL, vous ne pourrez plus utiliser le SSL sur votre serveur.

Négociation SSL

La négociation SSL est le terme utilisé pour décrire le processus durant lequel le navigateur et le serveur mettent en place une session SSL. La négociation SSL implique que le navigateur recoive le certificat SSL et envoie ensuite des données « défi » au serveur afin de prouver cryptographiquement que le serveur détient bien la clé SSL associée au certificat SSL. Si le processus est concluant, la négociation est alors complêetée et le serveur maintiendra une session SSL avec le navigateur. Lors d’une session SSL, les données transmises entre le servur et le navigateur seront cryptées. La négociation SSL prend seulement une fraction de seconde.

Port SSL / Port HTTPS

Un port est le « lieu de connexion logique » où un navigateur va se connecter à un serveur. Le port SSL ou port https est le port que vous assignez au trafic SSL sur votre serveur. Le port standard utilisé est le 443 – la plupart des réseaux et des pare-feu s’attendent que le port 443 soit utilisé pour le SSL. Cependant, il est possible de nommer d’autres ports SSL / https si nécessaire. Le port standard utilisé pour le trafic non securisé est le port 80.

SSL Proxy

SSL Proxy permet aux applications qui ne reconnaissent pas le SSL d’être néanmoins sécurisées par le SSL. Le SSL Proxy permet d’ajouter un SSL en l’insérant dans la connexion entre le navigateur (ou le client) et le serveur. Stunnel (www.stunnel.org) est, par exemple, un SSL proxy.

Accélérateur de SSL

Généralement, la négociation SSL et le cryptage de données entre le navigateur et le serveur qui y est associé, est traité par le serveur lui-même. Cependant, pour certains sites très populaires, la quantité de traffic générée via SSL peut entrainer une surcharge du serveur ou bien le serveur est susceptible de ne pas être en mesure de traiter le nombre requis de connexions SSL. Pour ce genre de site, un accélérateur de SSL peut aider à augmenter le nombre de connexions et la vitesse de la négociation SSL. Les accélérateurs de SSL offrent le même support pour le SSL que les serveurs web.

IIS – Internet Information Services

IIS est l’abréviation de Internet Information Services et est un logiciel connu de serveurs web de Microsoft. IIS supporte complétement le SSL, y compris un assistant pour la génération de CSR.

Entêtes d’hôte

Les entêtes d’hôte sont utilisées par IIS comme un moyen de déservir plusieurs sites internet en utilisant la même adresse IP. Comme un certificat SSL requiert généralement une adresse IP dédiée, les entête d’hôte ne peuvent généralement pas être utilisées avec SSL. Lorsque le protocole se lance, les informations de l’entête d’hôte sont également cryptées – le serveur ne sait donc pas à quel site internet se connecter. C’est pour cela qu’une adresse IP dédiée par site doit être utilisée.

OpenSSL / MOD SSL

Le projet OpenSSL est un effort collectif ayant pour but de développer une boite à outils complète, robuste, de qualité commerciale et en open source permettant de réaliser les protocoles des secure sockets layer (SSL v2/v3) et des transport layer security (TLS v1) ainsi qu’une bibliothèque complète à usage général concernant la cryptographie. Le projet est géré par une communauté de volontaires partout dans le monde qui utilisent internet pour communiquer, planifier et développer la boite à outils OpenSSL ainsi que la documentation associée.

SSL partagé & SSL Wildcard

Il est possible pour une société d’hébergement web de partager un unique certificat SSL – ainsi le même certificat SSL est utilisé par plusieurs sites internet sans nécessiter un certificat individuel pour chacun des clients de l’hébergeur. Le moyen recommandé pour partager un SSL est d’utiliser un certificat SSL wildcard puisque celui-ci permet un usage illimité de différents sous domaines pour le même nom de domaine.

CPS – Certification Practice Statement

CPS est l’abréviation de « énoncé des pratiques de certification ». Le CPS est un document publié par l’autorité de certification qui énonce les pratiques et les conditions utilisées pour l’émission, la gestion et l’abrogation des certificats digitaux.

CRL – Certificate Revocation List

CRL est l’abréviation de Certificate Revocation List. Le CRL est un fichier de données signé digitalement contenant les détails de chaque certificat digital qui a été abrogé. Le CRL peut être téléchargé et installé dans le navigateur des utilisateurs afin de s’assurer que le navigateur ne pas reconnaitre un certificat digital abrogé.

- Comment créer un fichier CSR ?

Voici les étapes générales pour créer un fichier CSR :

- Générez une paire de clés privée/publique sur votre serveur. Cela peut être fait en utilisant la commande OpenSSL. La clé privée sera utilisée pour signer le certificat SSL une fois qu’il sera émis par la CA, tandis que la clé publique sera incluse dans le fichier CSR et utilisée pour chiffrer le trafic entre le serveur et les clients.

- Créez le fichier CSR en utilisant la commande OpenSSL. Vous devrez fournir des informations sur votre entreprise, comme le nom de l’organisation, le nom de domaine et l’adresse e-mail de contact. Vous devrez également spécifier la clé privée que vous avez générée à l’étape 1.

Voici un exemple de commande pour créer un fichier CSR avec OpenSSL :

openssl req -new -newkey rsa:2048 -nodes -keyout mon-nom-de-domaine.key -out mon-nom-de-domaine.csr- Envoyez le fichier CSR à une CA pour obtenir un certificat SSL signé. La CA vérifiera les informations contenues dans le fichier CSR et émettra un certificat SSL si tout est en ordre. Vous devrez peut-être fournir des documents supplémentaires pour vérifier votre identité et celle de votre organisation.

- Installez le certificat SSL sur votre serveur. Une fois que vous avez reçu le certificat SSL signé de la CA, vous devrez l’installer sur votre serveur et configurer votre serveur pour utiliser le certificat. Cela peut être fait en utilisant la commande OpenSSL ou en utilisant l’interface de gestion de votre serveur web.

Je vous recommande de consulter la documentation de votre serveur web ou de votre système d’exploitation pour obtenir des instructions détaillées sur la manière de créer et d’installer un fichier CSR.

- Hébergement Mutualisé - Virtualmin

- Comment se connecter à la console virtualmin ?

- Ouvrez votre navigateur Web, tel que Firefox ou Internet Explorer.

- Dans la barre d’adresse en haut de votre navigateur, accédez à l’adresse suivante : https://exemple.com:10000

- Où exemple.com est l’adresse de connexion que vous trouverez dans la rubrique ‘Détails de connexion’ de votre service sur l’espace client Datacampus.

- Une fois que vous avez entré l’adresse ci-dessus, appuyez sur Entrée pour accéder à l’écran de connexion Virtualmin.

- Saisissez le nom d’utilisateur qui vous a été attribué dans le champ Nom d’utilisateur. Si vous vous connectez en tant qu’administrateur principal, utilisez root comme nom d’utilisateur.

- Entrez votre mot de passe dans le champ mot de passe.

- Cliquez sur Connexion, et vous serez connecté à Virtualmin.

- Vous pouvez voir les tâches disponibles que vous pouvez effectuer dans Virtualmin dans la barre de navigation sur votre gauche.

- Sur la droite, vous pouvez voir l’écran Informations système, vous donnant une vue d’ensemble du système sur l’utilisation des ressources et d’autres détails sur le serveur.

- Que veulent dire les termes serveur virtuel, sous-serveur et alias dans la console Virtualmin ?

Serveur virtuel — un serveur virtuel est un compte dans Virtualmin, qui comprend un site Web, une messagerie électronique et un accès FTP, tous associés à un nom de domaine. Les serveurs virtuels ont un compte administrateur appelé propriétaire du serveur virtuel. Le propriétaire du serveur virtuel peut créer des adresses e-mail, des comptes ftp et des sites Web supplémentaires, sous réserve des limites fixées par le revendeur ou l’administrateur principal qui a créé le serveur virtuel.

Sous-serveur — Généralement créé par un propriétaire de serveur virtuel, un sous-serveur est une configuration de nom de domaine secondaire au sein d’un serveur virtuel, avec son propre nom de domaine et un ensemble d’adresses e-mail et de comptes FTP. Un serveur virtuel peut avoir autant de sous-serveurs que le revendeur ou l’administrateur principal le permet.

Alias — un alias est un moyen de faire en sorte qu’un nom de domaine se comporte exactement comme un autre. Si vous avez deux domaines, example.com et example.net, et que vous souhaitez que les deux aient le même site Web, vous devez définir example.net comme alias de example.com.

- Comment créer un sous serveur dans Virtualmin ?

Virtualmin propose suivant votre offre la configuration d’un ou plusieurs domaines dans un compte de serveur virtuel donné. Un sous-serveur est également la méthode recommandée pour créer un site Web de sous-domaine appartenant au domaine parent. Les sous-serveurs ne sont pas limités aux noms de sous-domaines, mais ils fonctionnent bien pour héberger des sous-domaines.

Cela suppose que vous vous êtes d’abord connecté à Virtualmin.

- Choisissez le domaine pour lequel vous souhaitez ajouter le sous-serveur. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Créer un serveur virtuel.

- Cliquez sur Sous-serveur.

- Saisissez le nom de domaine et la description du sous-serveur.

- Cliquez sur Créer un serveur.

- Comment créer un alias de serveur virtuel dans Virtualmin ?

Si vous avez un serveur virtuel tel que example.com, la configuration d’un alias vous permettrait de faire pointer example.net vers le même site Web et partager les mêmes adresses e-mail.

Cela suppose que vous vous êtes d’abord connecté à Virtualmin.

Tout d’abord, choisissez le domaine pour lequel vous souhaitez ajouter l’alias de serveur virtuel. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Créer un serveur virtuel.

- Cliquez sur Alias de example.com, où example.com est le domaine pour lequel vous configurez l’alias.

- Saisissez le nom de domaine de l’alias dans le champ Nom de domaine. Ce sera quelque chose comme example.com.

- Saisissez une description pour l’alias dans le champ Description.

- Cliquez sur Créer un serveur.

- Comment protéger un dossier avec un mot de passe dans Virtualmin ?

Ce didacticiel explique comment protéger par mot de passe un répertoire au sein d’un site Web. Les utilisateurs naviguant vers ce répertoire dans un navigateur Web seront invités à saisir un mot de passe avant de pouvoir afficher son contenu.

Choisissez le domaine auquel vous souhaitez ajouter le compte de répertoire protégé. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Services.

- Cliquez sur Répertoires protégés.

- Choisissez si la protection par mot de passe doit s’appliquer à l’ensemble du site Web, à un sous-répertoire ou à une partie de cgi-bin.

- Si vous choisissez un sous-répertoire ou cgi-bin, entrez le nom du répertoire que vous protégez, par rapport à public_html ou cgi-bin. Par exemple, si la protection par mot de passe doit être sur http://example.com/secret/, saisissez secret dans la zone de texte.

- Entrez le domaine d’authentification. C’est le texte que l’utilisateur verra lorsqu’il sera invité à entrer un mot de passe.

- Cliquez sur Créer

- Allez maintenant dans ‘Modifier les utilisateurs’ -> NOM D’UTILISATEUR -> Autres autorisations utilisateur

- Dans la zone de sélection à côté de « Autoriser l’accès aux répertoires Web », sélectionnez les répertoires auxquels cet utilisateur doit être autorisé à accéder.

- Comment gérer les redirections d'URL dans Virtualmin ?

Une redirection d’URL vous permet de rediriger une URL vers une autre de votre choix.

- Choisissez le domaine pour lequel vous souhaitez ajouter la redirection URL. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Configuration du serveur.

- Cliquez sur Redirections de sites Web.

- Cliquez sur Ajouter une nouvelle redirection de site Web.

- Quelle URL souhaitez-vous rediriger ? Saisissez le chemin dans le champ Chemin de l’URL source. Un chemin d’URL est quelque chose comme //foo ou /foo/bar.

- Dans le champ Destination, saisissez l’URL complète vers laquelle il doit être redirigé. Cela ressemblerait à quelque chose comme http://www.example.com/redirect_here/

- Cliquez sur Créer.

- Comment voir les logs d'accés et d'erreur d'un site dans Virtualmin ?

- Tout d’abord, choisissez le domaine pour lequel vous souhaitez afficher les journaux. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Journaux et rapports.

- Pour afficher le journal d’accès, cliquez sur Apache Access Log.

- Pour afficher le journal des erreurs, cliquez sur Apache Error Log.

- Comment installer un certificat SSL dans Virtualmin ?

Ce didacticiel explique comment ajouter un certificat SSL à un serveur virtuel.

Notez que cette procédure ne nécessite plus d’adresse IP dédiée ; plusieurs domaines peuvent avoir SSL sur une seule adresse IP.

Choisissez le domaine pour lequel vous souhaitez ajouter le certificat SSL. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Modifier le serveur virtuel.

- Cliquez sur Fonctionnalités activées.

- Vérifiez le « Site Web SSL activé ? » case à cocher.

- Cliquez sur Enregistrer le serveur virtuel.

À ce stade, vous disposez d’un certificat SSL auto-signé. Cela signifie que vos communications sont sécurisées, mais comme ce certificat n’a pas été généré par une autorité de certification, vos utilisateurs recevront un avertissement de sécurité à chaque fois qu’ils accéderont au site.

Il est recommandé d’obtenir un certificat commercial auprès de Datacampus. Les étapes suivantes expliquent comment en obtenir et en installer un.

- Cliquez sur Configuration du serveur.

- Cliquez sur Gérer le certificat SSL.

- Cliquez sur Demande de signature.

- Entrez le nom de domaine que vous souhaitez utiliser pour SSL dans le champ Nom du serveur.

- Entrez votre adresse e-mail dans le champ Adresse e-mail.

- Entrez le nom de votre entreprise ou de votre organisation dans le champ Organisation.

- Cliquez sur Générer CSR maintenant

- Prenez le « CSR » résultant et utilisez le lors de votre commande sur le site Datacampus.

- Cliquez sur Nouveau certificat.

- Collez le contenu du certificat SSL que vous avez reçu dans le champ Certificat SSL signé.

- Conservez la clé privée correspondante fournie par Virtualmin.

- Cliquez sur Installer maintenant.

- Facultatif : si votre fournisseur SSL vous a fourni un ensemble CA ou un certificat intermédiaire, vous pouvez l’installer à l’aide de l’onglet Certificat CA.

Vous devriez maintenant pouvoir accéder à votre site en toute sécurité en utilisant https://example.com, où example.com est le nom de domaine que vous avez utilisé lors de la génération de votre certificat SSL.d

- Comment ajouter un certificat SSL wildcard ou multi-domaine dans Virtualmin ?

Ce didacticiel explique comment ajouter un certificat SSL générique ou multidomaine à plusieurs serveurs virtuels.

Vous aurez besoin d’une adresse IP dédiée à cet effet — vous pouvez obtenir des adresses IP auprès du FAI hébergeant votre serveur.

Ce didacticiel suppose que vous vous êtes d’abord [connecté à Virtualmin](/documentation/tutorial/how-to-log-in).

- Cliquez sur ‘Adresses et réseau’ -> ‘Adresses IP partagées’.

- Saisissez l’adresse IP de ce nouveau certificat SSL dans le champ ‘Adresses partagées pour tous les serveurs’.

- Cliquez sur « Allouer une nouvelle adresse IP partagée ».

- Cliquez sur ‘Enregistrer’.

- Choisissez le domaine pour lequel vous souhaitez ajouter le certificat SSL. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur ‘Configuration du serveur’ -> ‘Modifier l’adresse IP’.

- Sélectionnez la nouvelle adresse IP que vous avez ajoutée dans la liste déroulante « Adresse partagée ».

- Cliquez sur « Modifier maintenant ».

- Cliquez sur Modifier le serveur virtuel.

- Cliquez sur Fonctionnalités activées.

- Vérifiez le « Site Web SSL activé ? » case à cocher.

- Cliquez sur Enregistrer le serveur virtuel.

À ce stade, vous disposez d’un certificat SSL auto-signé. Cela signifie que vos communications sont sécurisées, mais comme ce certificat n’a pas été généré par une autorité de certification, vos utilisateurs recevront un avertissement de sécurité à chaque fois qu’ils accéderont au site.

Il est recommandé d’obtenir un certificat commercial auprès de Datacampus. Les étapes suivantes expliquent comment en obtenir et en installer un.

- Cliquez sur Configuration du serveur.

- Cliquez sur Gérer le certificat SSL.

- Cliquez sur Demande de signature.

- Entrez le nom de domaine que vous souhaitez utiliser pour SSL dans le champ Nom du serveur.

- Entrez votre adresse e-mail dans le champ Adresse e-mail.

- Entrez le nom de votre entreprise ou de votre organisation dans le champ Organisation.

- Cliquez sur Générer CSR maintenant

- Prenez le « CSR » résultant et utilisez le lors de votre commande sur le site Datacampus.

- Cliquez sur Nouveau certificat.

- Collez le contenu du certificat SSL que vous avez reçu dans le champ Certificat SSL signé.

- Conservez la clé privée correspondante fournie par Virtualmin.

- Cliquez sur Installer maintenant.

Vous devriez maintenant pouvoir accéder à votre site en toute sécurité en utilisant https://example.com, où example.com est le nom de domaine que vous avez utilisé lors de la génération de votre certificat SSL.

**Étapes à répéter**

Vous avez maintenant ajouté avec succès votre certificat SSL à un serveur virtuel. Vous devrez répéter les étapes suivantes pour chaque serveur virtuel supplémentaire que vous souhaitez avoir en utilisant le nouveau certificat SSL générique ou multi-domaine.

- Choisissez le domaine pour lequel vous souhaitez ajouter le certificat SSL. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur ‘Configuration du serveur’ -> ‘Modifier l’adresse IP’.

- Sélectionnez la nouvelle adresse IP que vous avez ajoutée dans la liste déroulante « Adresse partagée ».

- Cliquez sur « Modifier maintenant ».

- Cliquez sur Modifier le serveur virtuel.

- Cliquez sur Fonctionnalités activées.

- Vérifiez le « Site Web SSL activé ? » case à cocher.

- Cliquez sur Enregistrer le serveur virtuel

- Comment créer des comptes FTP dans Virtualmin ?

- Choisissez le domaine auquel vous souhaitez ajouter le compte FTP. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Modifier les utilisateurs.

- Cliquez sur Ajouter un utilisateur d’accès FTP au site Web (à l’extrême droite).

- Dans l’adresse e-mail, saisissez le nom du nouveau compte FTP.

- Saisissez le nom de l’utilisateur FTP dans le champ Nom réel.

- Vous pouvez saisir un mot de passe dans le champ Mot de passe si vous souhaitez remplacer le mot de passe aléatoire de Virtualmin qu’il y place par défaut.

- Cliquez sur Créer.

- Comment créer une nouvelle base de donnée dans Virtualmin ?

- Choisissez le domaine pour lequel vous souhaitez ajouter la base de données. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Modifier les bases de données.

- Cliquez sur Créer une nouvelle base de données.

- Choisissez un nom pour votre base de données et saisissez-le dans le champ Nom de la base de données.

- Dans Type de serveur de base de données, sélectionnez MySQL ou PostgreSQL. En cas de doute, utilisez MySQL.

- Cliquez sur Créer.

- Comment gérer une base de donnée MySQL dans Virtualmin ?

Choisissez le domaine pour lequel vous souhaitez gérer la base de données. Vous pouvez le faire en sélectionnant le nom de domaine dans la liste déroulante en haut à gauche.

- Cliquez sur Modifier les bases de données.

- Cliquez sur le lien Gérer en regard du nom de la base de données que vous souhaitez gérer.

Sur cet écran, vous verrez toutes les tables de votre base de données et vous pourrez y effectuer un certain nombre de fonctions :

- Pour afficher la structure ou les données de la table, cliquez sur le nom de la table.

- Vous pouvez supprimer une ou plusieurs tables en cochant la case en regard du nom de la base de données et en choisissant Supprimer.

- Vous pouvez créer une nouvelle table en cliquant sur le bouton Créer.

- Comment ajouter une tache cron dans Virtualmin ?

- Cliquez sur Webmin en haut à gauche.

- Cliquez sur Système.

- Cliquez sur Tâches cron planifiées.

- Cliquez sur Créer une nouvelle tâche cron planifiée.

- Choisissez l’utilisateur sous lequel exécuter et saisissez le nom d’utilisateur dans Exécuter la tâche cron en tant que. Pour exécuter en tant qu’administrateur, saisissez root .

- Entrez la commande à exécuter dans le champ Commande. Par exemple, si vous souhaitez recevoir une liste de tous les processus en cours d’exécution, entrez ps auxw pour la commande.

- Normalement, vous pouvez ignorer Input to command. Cela n’est utilisé que si votre commande nécessite une entrée après avoir commencé à s’exécuter.

- Choisissez la fréquence d’exécution de votre commande. Par défaut, il s’exécutera toutes les heures, ce qui signifie qu’il s’exécutera au début de l’heure, toutes les heures.

- Pour activer la tâche Cron, cliquez sur Créer.

- Comment sauvegarder un site dans Virtualmin ?

- Cliquez sur Sauvegarder et restaurer.

- Cliquez sur Sauvegarder les serveurs virtuels.

- Dans Destination de sauvegarde, sélectionnez Télécharger dans le navigateur

- Cliquez sur Sauvegarder maintenant.

- Comment planifier une sauvegarde automatique dans Virtualmin ?

- Cliquez sur Sauvegarder et restaurer.

- Cliquez sur Sauvegardes planifiées.

- Cliquez sur Ajouter une nouvelle planification de sauvegarde.

- Assurez-vous que Fichier ou répertoire local est sélectionné et entrez ‘~/virtualmin-backups/’ dans la zone de texte comme emplacement pour stocker les sauvegardes.

- Cliquez sur Planification et rapports.

- Dans Heure de sauvegarde planifiée, choisissez Planification simple.

- Sélectionnez Quotidien dans la liste de sélection à côté de Simple Schedule.

- Cliquez sur Créer une planification.

Une sauvegarde de tous les serveurs virtuels sera désormais effectuée tous les jours à minuit.

- VPS - Serveurs Virtuels

- Qu'est ce qu'un serveur VPS ?

VPS est l’abréviation de Virtual Private Server.

L’hébergement VPS est l’un des services d’hébergement les plus populaires que vous pouvez choisir pour votre site Web.

Il utilise la technologie de virtualisation pour vous fournir des ressources dédiées (privées) sur un serveur avec plusieurs utilisateurs.C’est une solution plus sécurisée et stable que l’hébergement mutualisé où vous ne disposez pas d’un espace serveur dédié. Cependant, c’est à plus petite échelle et moins cher que de louer un serveur entier.

L’hébergement VPS est généralement choisi par les propriétaires de sites Web qui ont un trafic de niveau moyen ou fort et qui dépassent les limites des plans d’hébergement mutualisés.

- Comment fonctionne un serveur VPS ?

Un serveur est un ordinateur sur lequel vous pouvez stocker les fichiers et bases de données nécessaires à votre site Web. A chaque fois qu’un visiteur en ligne souhaite accéder à votre site Web, son navigateur envoie une demande à votre serveur et il transfère les fichiers nécessaires via Internet.

L’hébergement VPS vous fournit un serveur virtuel qui simule un serveur physique, cependant, en réalité, la machine est partagée entre plusieurs utilisateurs. À l’aide de la technologie de virtualisation, nous installons une couche virtuelle au dessus du système d’exploitation (OS) du serveur.

Cette couche divise le serveur en partitions et permet à chaque utilisateur d’installer son propre système d’exploitation et logiciel. Par conséquent, un serveur privé virtuel (VPS) est à la fois virtuel et privé car vous avez un contrôle complet. Il est séparé des autres utilisateurs du serveur au niveau du système d’exploitation.

En fait, la technologie VPS est similaire à la création de partitions sur votre propre ordinateur lorsque vous souhaitez exécuter plusieurs systèmes d’exploitation (par exemple Windows et Linux) sans redémarrage. L’exécution d’un VPS vous permet de configurer votre site Web dans un conteneur sécurisé avec des ressources garanties (mémoire, espace disque, cœurs de processeur, etc.) que vous n’avez pas à partager avec d’autres utilisateurs. Avec l’hébergement VPS, vous avez le même accès au niveau racine que si vous aviez un serveur dédié, mais à un coût beaucoup plus faible.

- Qu'est ce que le stockage SSD NVMe?

Le stockage SSD NVMe est une technologie de disque dur pour les serveurs et les ordinateurs. En 2020, le NVMe n’est plus une technologie de stockage optionelle. Si vous deployez un nouveau serveur ou VPS, c’est une fonctionnalité que vous devez absolument avoir.

NVMe est une norme de communication développée spécialement pour les SSD par un consortium de fournisseurs, notamment Intel, Samsung, Sandisk, Dell et Seagate. Il fonctionne sur le bus PCIe (d’où «Express» dans le nom), ce qui permet aux disques d’agir davantage comme la mémoire rapide, ce qu’ils sont, plutôt que les disques durs qu’ils imitent. Conclusion: NVMe c’est rapide. Très rapide. De l’ordre de 10x plus rapide que du SSD Sata.

C’est aussi la raison pour laquelle les derniers PC haut de gamme semblent tellement plus rapides.

Si vous avez acheté, par exemple un MacBook Pro, au cours des deux dernières années, vous avez peut-être remarqué que vous n’attendez plus du tout pour des opérations banales. Les programmes s’ouvrent, les fichiers se chargent et s’enregistrent en un instant, et la machine démarre et s’arrête en quelques secondes.

En effet, le SSD NVMe du dernier MacBook Pro lit et écrit les données littéralement quatre fois plus rapidement que les SSD SATA des générations précédentes. Non seulement cela, mais il les localise 10 fois plus vite (seek). Cela s’ajoute à l’amélioration de quatre à cinq fois du débit et à la multiplication par dix des temps de recherche déjà fournis par les SSD SATA par rapport aux disques durs.

Les plafonds de performance approximatifs pour les trois technologies de stockage actuelles sont les suivants:

HDD = 200MBps, SATA SSD = 550MBps, NVMe SSD = 3GBps.

HDD = 2-5 ms seek, SATA SSD = 0.2 ms seek, NVMe SSD = 0.02 ms seekLes disques durs offrent toujours un excellent rapport qualité-prix en termes de capacité et sont merveilleux pour les données moins utilisées.

Mais pour votre système d’exploitation, vos programmes et vos données souvent utilisées, il vous faut un SSD NVMe pour garantir la meilleure vitesse d’execution.Chez Datacampus, tous les serveurs VPS fonctionnent à 100% sur cette technologie SSD NVMe depuis 2020. Pas d’astuce technique comme du cache ou des SSD Sata entrée de gamme, seulement du NVMe derniere generation de A a Z.

Du coup nos serveurs vont super vite, souvent plus vite que ceux auxquels nous les comparons 😉

- Général

- Que dois-je afficher dans les mentions légales de mon site hébergé chez Datacampus ?

Tous les sites internet, qu’ils soient édités à titre professionnel ou à titre non professionnel, doivent afficher des mentions obligatoires pour l’information du public. Le non-respect de ces obligations est sanctionné. Les mentions obligatoires exigées sur un site internet professionnel varient selon le type de professionnels et le type d’activités. Le professionnel peut être un entrepreneur individuel ou une société. Et ils peuvent exercer une activité commerciale, une activité artisanale ou une activité réglementée. (toutes les infos sur service-public.fr)

Sur le site d’une société, on doit avoir les mentions suivantes :

- Dénomination sociale ou raison sociale

- Adresse du siège social

- Numéro de téléphone et adresse de courrier électronique

- Forme juridique de la société (SA, SARL, SNC, SAS, etc.)

- Montant du capital social

- Nom du directeur ou du codirecteur de la publication et celui du responsable de la rédaction s’il en existe

- Nom, dénomination ou raison sociale et adresse et numéro de téléphone de l’hébergeur de son site

Activité

Pour une activité commerciale, les mentions obligatoires sont les suivantes :

- Numéro d’inscription au registre du commerce et des sociétés

- Numéro individuel d’identification fiscale

- Conditions générales de vente (CGV) incluant le prix TTC en euros, les frais et date de livraison, les modalités de paiement, le service après vente, le droit de rétractation, la durée de l’offre, le coût de la communication à distance

Mentions sur l’utilisation de cookies

Un cookie est un outil informatique qui permet de tracer et d’analyser le comportement d’un usager sur internet (sa navigation sur internet, sur un site, dans une application, etc.).

Les cookies soumis au consentement des internautes sont ceux ayant pour but de personnaliser les publicités et ceux liés aux réseaux sociaux.

En matière de cookies vis-à-vis de l’internaute, vous devez :

- Expliquer l’utilité et l’utilisation des cookies

- Obtenir son consentement

- Lui fournir un moyen de les refuser